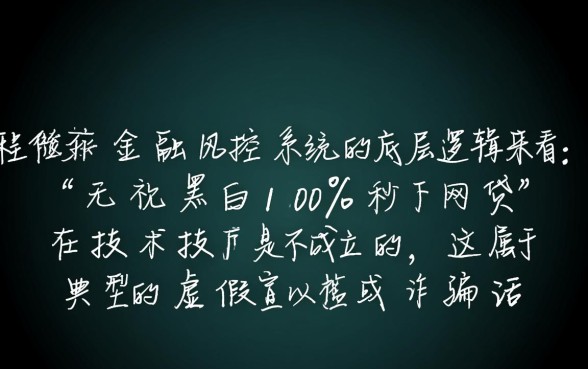

从程序开发与金融风控系统的底层逻辑来看,“无视黑白100%秒下网贷”在技术上是不成立的,这属于典型的虚假宣传或诈骗话术,正规金融系统的风控模型必然包含黑名单校验与反欺诈逻辑,任何声称能绕过这些核心风控环节的程序,其本质往往是为了套取用户隐私数据或实施诈骗,针对用户关心的无视黑白100%秒下网贷是真的吗这一问题,开发者的视角能给出最权威的否定答案。

-

正规网贷系统的核心架构与风控逻辑

要理解为何“无视黑白”是谎言,首先必须了解正规网贷APP的后端开发架构,一个标准的金融借贷系统,其核心并非简单的资金转账,而是复杂的风险控制系统。

- 数据采集层:前端在用户提交申请时,会收集设备指纹(IMEI、IDFA等)、IP地址、运营商数据、地理位置等,在代码层面,这通常通过SDK埋点实现。

- 黑名单校验模块:这是系统中最基础的“门禁”,后端接口在接收到请求后,第一步就是调用第三方征信数据(如百行征信)或内部黑名单库进行比对,代码逻辑中必然包含类似

if (user.isBlacklisted) { return reject; }的判断,如果开发者删除了这段代码,意味着放贷机构将向高风险用户放款,这在商业逻辑上是自杀行为。 - 风控决策引擎:系统利用规则引擎和机器学习模型计算用户的信用分,这一过程涉及复杂的算法,包括决策树、逻辑回归等,用于评估用户的还款能力和意愿。

- 资金清算系统:只有风控通过后,指令才会发送至银行存管系统进行划款。

-

“无视黑白”在代码实现层面的技术悖论

从编程的角度分析,所谓的“无视黑白”意味着要在上述架构中移除关键的校验逻辑,这在技术实现上存在巨大的悖论,也是判断其真伪的关键依据。

- API接口的强制性:绝大多数合规的资方都强制要求接入方必须调用反欺诈API,如果开发人员试图绕过这些接口,资方的服务器会直接拒绝交易请求,根本无法进入放款流程。

- 数据库关联查询:金融机构的黑名单数据库通常是全网共享或联动的,即使某个小贷平台内部不查,其背后的资金方也会查,在数据库设计层面,

user_risk_profile(用户风险画像)表中的is_high_risk字段一旦被标记,任何关联查询都会触发拦截。 - 秒下的技术瓶颈:所谓的“100%秒下”忽略了网络延迟和数据库处理时间,即使是最优化的代码,完成一次全流程的风控查询(包括跨行征信查询)通常也需要几秒到几十秒,宣称“无视黑白”能加速,实际上是因为跳过了耗时最长的风控校验步骤,但这在正规系统中是不被允许的。

-

虚假网贷APP的开发套路与代码特征

既然正规系统无法实现,那么市面上声称能实现的应用是如何开发出来的?通过逆向工程分析,这类APP通常具有明显的恶意代码特征。

- 前端模拟与后端造假:这类APP的前端界面模仿正规借贷平台,但后端服务器并没有连接真实的资金通道,其“审核通过”的界面仅仅是预设的UI动画,而非真实的业务逻辑反馈。

- 恶意权限索取:在

AndroidManifest.xml文件中,这类应用会申请与其功能无关的敏感权限,如读取通讯录、短信记录、相册等,其开发目的不是为了放贷,而是为了通过代码注入窃取用户隐私进行倒卖。 - 强制安装插件:部分恶意APP在代码逻辑中包含强制下载插件的模块,这些插件往往含有木马病毒,用于拦截用户验证码,盗取银行卡资金。

-

开发者视角的识别与防护方案

作为技术人员或普通用户,如何从技术细节识别这类骗局?以下是基于开发经验的独立见解与解决方案。

- 检查网络请求:使用抓包工具(如Charles、Fiddler)分析APP发出的网络请求,正规网贷的请求会指向加密的HTTPS接口,且包含鉴权Token,如果发现请求地址异常、没有加密,或者根本没有向银行/征信机构发起请求,即可判定为假APP。

- 分析包名与签名:正规金融APP的包名(Package Name)通常包含公司特征,且经过严格的签名认证,虚假APP往往使用混淆的包名,或者签名信息显示为个人开发者,而非企业。

- 逻辑漏洞测试:如果在输入框中输入乱码或伪造身份证号,系统依然提示“审核通过”,说明后端没有进行任何实质性的数据校验,这无疑是诈骗软件。

-

总结与建议

综合程序开发的原理,无视黑白100%秒下网贷是真的吗?答案绝对是否定的,任何金融产品都遵循风险与收益对等的原则,不存在技术上的“后门”可以随意绕过风控,所谓的“无视黑白”只是诈骗分子利用信息不对称,针对急需资金人群设计的心理陷阱,从代码逻辑到资金流转,每一个环节都证明了其虚假性,用户应通过正规应用市场下载经过安全检测的金融APP,切勿轻信此类违背技术常识的宣传,以免遭受数据泄露和财产损失。